Implementar

un sistema interno de mensajería instantánea es una muy buena forma de

facilitar el trabajo y la colaboración entre los miembros de una organización.

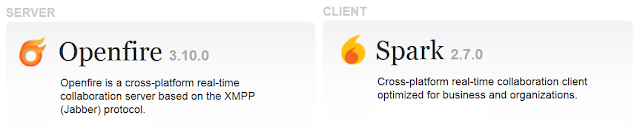

En este tutorial veremos la implementación de este tipo de sistemas utilizando

a Openfire como servidor y Spark como cliente. Ambos son software libre y de

fácil configuración.

Blog personal de Lech Barrueta A. sobre Seguridad, Internet, Software y demás temas relacionados con las TI.

domingo, 17 de mayo de 2015

domingo, 29 de marzo de 2015

11 formas de ver páginas web bloqueadas

Muchas

veces por las más diversas situaciones no podemos navegar normalmente por

Internet al tener bloqueados diferentes páginas web. Ya sea esto por una

política de nuestro centro laboral o de estudios, la censura implementada por

el gobierno, etc. Este bloqueo se puede implementar de diferentes maneras (en

el archivo hosts, router, servidor DNS, etc.), en cualquier caso las

contramedidas también son varias y la efectividad de estas dependerá de cada

escenario. Las listamos a continuación.

domingo, 22 de febrero de 2015

Ataques contra cajeros automáticos

Los

cajeros automáticos son máquinas recurrentes en nuestra vida diaria, sumamente

útiles tanto para las personas, que pueden disponer de su efectivo en cualquier

momento, como para los bancos, pues les permite ahorrar el costo de tener una

persona atendiendo una ventanilla.

Dado el

hecho que los cajeros guardan en su interior una gran cantidad de dinero y que

trabajan con información financiera privada de muchas personas, no ha sido una

sorpresa que sean el objetivo recurrente de las bandas de criminales. En este

post repasaremos algunas de las técnicas que usualmente utilizan para hacerse

con dinero ajeno y daremos algunas recomendaciones de cómo protegernos.

|

| Teclado y ranura falsos adheridos a un cajero para robar la información de los clientes que la utilicen (fuente) |

viernes, 23 de enero de 2015

viernes, 9 de enero de 2015

Descubriendo Hidden Services de Tor (1)

Tor es

una red de nodos o routers mantenidos gracias al trabajo de voluntarios de todo

el mundo, tiene como objetivo (1) dar anonimato mientras se navega por Internet

y (2) permitir sitios y servicios anónimos llamados Hidden Services, accesible

solamente desde la misma red Tor.

Claro no

todo es así de fácil, la seguridad de Tor ha sido muchas veces comprometida (SilkRoad, Freedom Hosting, FBI, FBI denuevo). Pero esto no quita su importancia para la privacidad y el anonimato en la

red, sigue siendo más seguro que navegar directamente por Internet. No por nada

es una de las recomendaciones de Edward Snowden y la propia documentaciónsecreta de la NSA muestra que Tor les ha dado muchos dolores de cabeza.

viernes, 2 de enero de 2015

Lo que sabemos del malware Regin

I. ¿Qué es Regin?

- Es un software malicioso (malware) utilizado para recolectar información y monitorear objetivos como parte de operaciones de espionaje y vigilancia.

- Por su complejidad es considerado el malware más avanzado descubierto a la fecha.

- Está en campaña por lo menos desde el 2008 aunque algunos creen que puede tener más de 10 años de actividad.

|

| Driver utilizado por Regin para enmarcararse. Tiene fecha de compilación en el 2008 (fuente) |

Suscribirse a:

Entradas (Atom)